VULNERABILITY ASSESSMENT ADALAH

Dalam era digital yang semakin maju, tantangan keamanan informasi menjadi semakin kompleks dan beragam. Perkembangan teknologi membawa manfaat yang besar bagi masyarakat modern, namun juga membuka celah bagi serangan cybercrime yang semakin canggih dan merugikan. Di tengah maraknya ancaman keamanan cyber, penting bagi organisasi maupun individu untuk memahami konsep dan praktik keamanan informasi secara menyeluruh. Salah satu aspek yang krusial dalam memastikan keamanan informasi adalah melakukan vulnerability assessment.

Apa itu Vulnerability Assessment?

Vulnerability assessment merupakan proses identifikasi, evaluasi, dan manajemen kelemahan atau celah keamanan dalam sistem informasi. Tujuan utama dari vulnerability assessment adalah untuk mengidentifikasi potensi kerentanan yang dapat dimanfaatkan oleh penyerang untuk melakukan aksi yang merugikan, seperti peretasan, pencurian data, atau penghancuran sistem. Proses ini dilakukan secara sistematis dengan menggunakan berbagai teknik dan alat untuk mengidentifikasi serta mengukur tingkat risiko yang terkait dengan kelemahan yang ada.

Pentingnya Vulnerability Assessment

Vulnerability assessment memiliki peran yang sangat penting dalam menjaga keamanan informasi, baik bagi organisasi maupun individu. Beberapa alasan mengapa vulnerability assessment sangat penting antara lain:

- Mengidentifikasi Potensi Ancaman: Dengan melakukan vulnerability assessment, organisasi dapat mengidentifikasi potensi ancaman yang mungkin mengintai sistem mereka. Dengan mengetahui kelemahan yang ada, mereka dapat mengambil langkah-langkah pencegahan yang diperlukan untuk mengurangi risiko serangan cyber.

- Mencegah Serangan Cyber: Dengan mengetahui dan memperbaiki kelemahan yang ada dalam sistem, organisasi dapat mengurangi kemungkinan serangan cyber terjadi. Tindakan pencegahan yang diambil berdasarkan hasil vulnerability assessment dapat membantu meningkatkan tingkat keamanan informasi secara keseluruhan.

- Kepatuhan Regulasi: Banyak regulasi dan standar keamanan yang mengharuskan organisasi untuk melakukan vulnerability assessment secara berkala. Dengan mematuhi regulasi tersebut, organisasi dapat menghindari sanksi dan menjaga reputasi mereka di mata pemegang kepentingan.

- Meningkatkan Kesadaran Keamanan: Proses vulnerability assessment juga dapat meningkatkan kesadaran keamanan di kalangan anggota organisasi. Dengan melibatkan berbagai pihak dalam proses ini, organisasi dapat memastikan bahwa setiap orang memahami pentingnya keamanan informasi dan berkontribusi dalam menjaga keamanan sistem.

Langkah-langkah dalam Melakukan Vulnerability Assessment

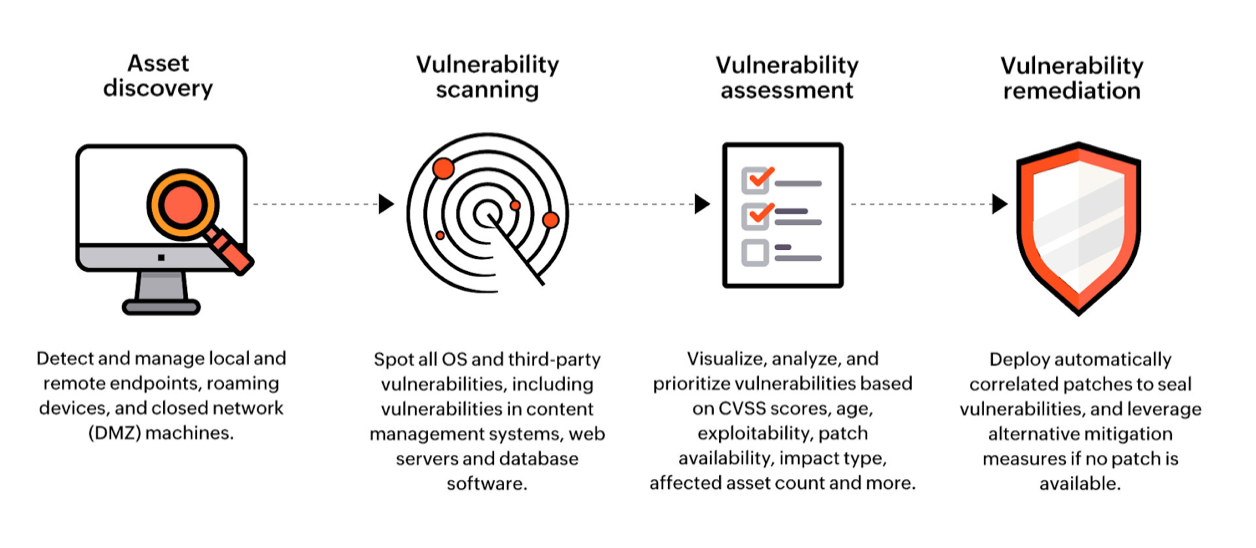

Proses vulnerability assessment melibatkan beberapa langkah yang perlu diikuti dengan cermat. Berikut adalah langkah-langkah umum yang biasanya dilakukan dalam melakukan vulnerability assessment:

- Pengumpulan Informasi: Langkah pertama dalam vulnerability assessment adalah mengumpulkan informasi tentang sistem yang akan dievaluasi. Informasi ini meliputi arsitektur sistem, aplikasi yang digunakan, konfigurasi jaringan, dan komponen lainnya yang terkait dengan keamanan informasi.

- Identifikasi Kelemahan: Setelah informasi tentang sistem dikumpulkan, langkah berikutnya adalah identifikasi kelemahan atau celah keamanan yang ada dalam sistem. Proses ini dapat dilakukan dengan menggunakan berbagai teknik, seperti pemindaian otomatis dengan menggunakan alat khusus atau pemeriksaan manual oleh tenaga ahli keamanan.

- Evaluasi Risiko: Setelah kelemahan diidentifikasi, langkah selanjutnya adalah mengevaluasi risiko yang terkait dengan masing-masing kelemahan. Evaluasi risiko dilakukan dengan mempertimbangkan potensi dampak dari eksploitasi kelemahan tersebut serta kemungkinan terjadinya serangan cyber.

- Prioritasi Tindakan: Berdasarkan hasil evaluasi risiko, langkah selanjutnya adalah memprioritaskan tindakan yang perlu diambil untuk mengatasi kelemahan yang telah diidentifikasi. Keputusan tentang tindakan yang akan diambil harus didasarkan pada tingkat risiko yang terkait dengan masing-masing kelemahan serta ketersediaan sumber daya yang dimiliki.

- Penerapan Tindakan Korektif: Setelah tindakan yang perlu diambil diprioritaskan, langkah terakhir adalah menerapkan tindakan korektif untuk mengatasi kelemahan yang ada. Tindakan korektif ini dapat berupa pembaruan perangkat lunak, konfigurasi ulang sistem, atau implementasi kontrol keamanan tambahan.

Teknik dan Alat Vulnerability Assessment

Ada berbagai teknik dan alat yang dapat digunakan dalam melakukan vulnerability assessment, baik secara otomatis maupun manual. Beberapa teknik dan alat yang umum digunakan antara lain:

- Pemindaian Vulnerability: Teknik ini melibatkan penggunaan alat khusus untuk melakukan pemindaian otomatis terhadap sistem dan aplikasi guna mengidentifikasi kelemahan yang mungkin ada.

- Pemeriksaan Manual: Selain pemindaian otomatis, vulnerability assessment juga dapat dilakukan secara manual oleh tenaga ahli keamanan yang memiliki pengetahuan dan pengalaman yang cukup.

- Pengujian Penetrasi: Teknik ini melibatkan upaya untuk menguji keamanan sistem dengan melakukan serangkaian tes penetrasi untuk menemukan kelemahan yang mungkin tidak terdeteksi oleh pemindaian otomatis.

- Analisis Kode: Vulnerability assessment juga dapat melibatkan analisis kode sumber aplikasi atau sistem untuk mengidentifikasi potensi kelemahan yang terkait dengan implementasi kode.

Tantangan dalam Melakukan Vulnerability Assessment

Meskipun vulnerability assessment memiliki banyak manfaat, namun proses ini juga memiliki beberapa tantangan yang perlu dihadapi, antara lain:

- Kompleksitas Sistem: Sistem informasi yang kompleks dengan berbagai komponen dan aplikasi dapat menyulitkan proses vulnerability assessment karena sulitnya melacak dan mengidentifikasi semua kelemahan yang ada.

- Perubahan Lingkungan: Lingkungan teknologi yang terus berubah dengan cepat dapat membuat vulnerability assessment menjadi tidak relevan jika tidak dilakukan secara berkala dan terus-menerus.

- Keterbatasan Sumber Daya: Kurangnya sumber daya, baik dalam hal tenaga ahli maupun anggaran, dapat menjadi kendala dalam melakukan vulnerability assessment secara menyeluruh dan efektif.

- Kesesuaian Alat: Pemilihan alat dan teknik yang sesuai dengan kebutuhan organisasi juga dapat menjadi tantangan dalam melakukan vulnerability assessment, terutama jika organisasi tidak memiliki pengetahuan yang cukup tentang berbagai pilihan yang tersedia.

Implementasi Vulnerability Assessment dalam Praktik

Setelah memahami pentingnya vulnerability assessment, langkah berikutnya adalah mempertimbangkan implementasi praktisnya dalam lingkungan organisasi. Berikut adalah beberapa langkah yang dapat diambil untuk mengimplementasikan vulnerability assessment secara efektif:

- Penetapan Ruang Lingkup: Langkah pertama adalah menetapkan ruang lingkup vulnerability assessment. Organisasi perlu mengidentifikasi sistem, aplikasi, dan infrastruktur yang akan dievaluasi. Ruang lingkup ini dapat mencakup semua aspek dari lingkungan IT organisasi, termasuk jaringan, server, aplikasi web, dan perangkat lunak lainnya.

- Pemilihan Alat dan Teknik: Setelah ruang lingkup ditetapkan, langkah berikutnya adalah memilih alat dan teknik yang sesuai dengan kebutuhan organisasi. Ada banyak alat dan teknik yang tersedia untuk melakukan vulnerability assessment, mulai dari alat sederhana yang dapat diunduh secara gratis hingga solusi yang lebih canggih yang disediakan oleh vendor keamanan terkemuka.

- Pengumpulan Informasi: Proses pengumpulan informasi melibatkan pengumpulan data tentang sistem dan aplikasi yang akan dievaluasi. Informasi ini dapat mencakup detail arsitektur sistem, versi perangkat lunak, dan konfigurasi jaringan. Pengumpulan informasi yang komprehensif akan membantu dalam mengidentifikasi kelemahan dengan lebih akurat.

- Pemindaian Otomatis: Salah satu teknik yang paling umum digunakan dalam vulnerability assessment adalah pemindaian otomatis menggunakan alat khusus. Alat-alat ini dapat melakukan pemindaian otomatis terhadap sistem dan aplikasi untuk mengidentifikasi kelemahan yang mungkin ada. Hasil pemindaian ini kemudian dapat digunakan sebagai dasar untuk mengevaluasi risiko dan mengambil tindakan korektif yang diperlukan.

- Pemeriksaan Manual: Selain pemindaian otomatis, vulnerability assessment juga dapat melibatkan pemeriksaan manual oleh tenaga ahli keamanan. Pemeriksaan manual ini dapat membantu dalam mengidentifikasi kelemahan yang tidak terdeteksi oleh pemindaian otomatis serta mengevaluasi risiko dengan lebih mendalam.

- Evaluasi Risiko: Setelah kelemahan diidentifikasi, langkah berikutnya adalah mengevaluasi risiko yang terkait dengan masing-masing kelemahan. Evaluasi risiko dapat dilakukan dengan mempertimbangkan potensi dampak dari eksploitasi kelemahan tersebut serta kemungkinan terjadinya serangan cyber.

- Pengembangan Rencana Tindakan Korektif: Berdasarkan hasil evaluasi risiko, organisasi perlu mengembangkan rencana tindakan korektif untuk mengatasi kelemahan yang telah diidentifikasi. Rencana ini harus mencakup langkah-langkah yang perlu diambil, batas waktu pelaksanaan, dan tanggung jawab yang jelas.

- Implementasi Tindakan Korektif: Langkah terakhir adalah menerapkan tindakan korektif yang telah direncanakan. Implementasi tindakan korektif ini dapat meliputi pembaruan perangkat lunak, konfigurasi ulang sistem, atau implementasi kontrol keamanan tambahan.

Strategi Mengatasi Tantangan dalam Vulnerability Assessment

Meskipun vulnerability assessment adalah langkah penting dalam menjaga keamanan informasi, namun tidak bisa dipungkiri bahwa ada beberapa tantangan yang mungkin dihadapi dalam implementasinya. Berikut adalah beberapa tantangan yang umumnya dihadapi dalam vulnerability assessment beserta strategi untuk mengatasinya:

- Kompleksitas Lingkungan IT: Lingkungan IT yang kompleks dengan berbagai sistem, aplikasi, dan infrastruktur dapat membuat proses vulnerability assessment menjadi sulit dilakukan. Untuk mengatasi tantangan ini, organisasi perlu memetakan secara cermat semua komponen dalam lingkungan IT mereka dan mengidentifikasi prioritas dalam melakukan vulnerability assessment.

- Keterbatasan Sumber Daya: Kurangnya sumber daya, baik dalam hal tenaga ahli keamanan maupun anggaran, dapat menjadi hambatan dalam melakukan vulnerability assessment secara menyeluruh. Untuk mengatasi tantangan ini, organisasi perlu mengalokasikan sumber daya dengan bijaksana dan memprioritaskan kegiatan yang paling penting untuk dilakukan.

- Perubahan Lingkungan: Lingkungan IT yang terus berubah dengan cepat dapat membuat hasil vulnerability assessment menjadi tidak relevan jika tidak dilakukan secara berkala. Untuk mengatasi tantangan ini, organisasi perlu menjadwalkan vulnerability assessment secara teratur dan mengikuti perkembangan teknologi serta ancaman keamanan yang terkini.

- Kesulitan Mengidentifikasi Kelemahan: Identifikasi kelemahan yang tepat dan akurat dapat menjadi tantangan dalam vulnerability assessment, terutama dalam lingkungan IT yang kompleks. Untuk mengatasi tantangan ini, organisasi perlu menggunakan kombinasi antara pemindaian otomatis dan pemeriksaan manual oleh tenaga ahli keamanan yang berpengalaman.

- Kesulitan dalam Evaluasi Risiko: Evaluasi risiko yang akurat memerlukan pemahaman yang mendalam tentang potensi dampak dari eksploitasi kelemahan serta kemungkinan terjadinya serangan cyber. Untuk mengatasi tantangan ini, organisasi perlu melibatkan berbagai pihak terkait, seperti tim keamanan informasi, manajemen risiko, dan pemangku kepentingan lainnya.

- Kesulitan dalam Implementasi Tindakan Korektif: Implementasi tindakan korektif yang tepat dan efektif juga dapat menjadi tantangan dalam vulnerability assessment. Untuk mengatasi tantangan ini, organisasi perlu memiliki rencana tindakan korektif yang jelas dan tanggung jawab yang terdefinisi dengan baik, serta memastikan bahwa sumber daya yang diperlukan tersedia untuk melaksanakan tindakan tersebut.

Vulnerability assessment merupakan aspek yang sangat penting dalam menjaga keamanan informasi dalam lingkungan digital yang semakin kompleks. Dengan melakukan vulnerability assessment secara teratur dan menyeluruh, organisasi dapat mengidentifikasi dan mengelola risiko keamanan informasi dengan lebih efektif. Meskipun implementasinya dapat menimbulkan beberapa tantangan, namun manfaat yang diperoleh jauh lebih besar daripada kerumitannya. Oleh karena itu, organisasi perlu mengambil langkah-langkah yang diperlukan untuk mengatasi tantangan tersebut dan memastikan bahwa vulnerability assessment menjadi bagian integral dari strategi keamanan informasi mereka. Dengan demikian, organisasi dapat meningkatkan tingkat keamanan informasi mereka dan mengurangi risiko terhadap serangan cyber.

Dengan melakukan vulnerability assessment secara teratur dan menyeluruh, organisasi dapat mengidentifikasi dan mengelola risiko keamanan informasi dengan lebih efektif. Meskipun implementasinya dapat menimbulkan beberapa tantangan, namun manfaat yang diperoleh jauh lebih besar daripada kerumitannya. Oleh karena itu, vulnerability assessment harus menjadi bagian integral dari strategi keamanan informasi setiap organisasi yang serius tentang perlindungan data dan sistem mereka dari serangan cybercrime. Dengan demikian, organisasi dapat meningkatkan tingkat keamanan informasi mereka dan mengurangi risiko terhadap serangan cyber.

Meskipun proses ini memiliki beberapa tantangan, namun manfaat yang diperoleh jauh lebih besar daripada kerumitannya. Oleh karena itu, vulnerability assessment harus menjadi bagian integral dari strategi keamanan informasi setiap organisasi yang serius tentang perlindungan data dan sistem mereka dari serangan cybercrime.

Terima kasih,

Tim RAJAPLASTIKINDONESIA.COM, RAJAPLASTIK.COM & RAJAPLASTIKGROSIR.COM